Ce tutoriel va vous expliquer comment migrer un serveur et un Active Directory de Windows 2003 à Windows 2016

1- Rappel sur Active Directory

Active Directory (AD) est la mise en œuvre par Microsoft des services d’annuaire LDAP pour les systèmes d’exploitationWindows.

L’objectif principal d’Active Directory est de fournir des services centralisés d’identification et d’authentification à un réseau d’ordinateurs utilisant le système Windows. Il permet également l’attribution et l’application de stratégies, la distribution de logiciels, et l’installation de mises à jour critiques par les administrateurs. Active Directory répertorie les éléments d’un réseauadministré tels que les comptes des utilisateurs, les serveurs, les postes de travail, les dossiers partagés (en), les imprimantes, etc. Un utilisateur peut ainsi facilement trouver des ressources partagées, et les administrateurs peuvent contrôler leur utilisation grâce à des fonctionnalités de distribution, de duplication, de partitionnement et de sécurisation de l’accès aux ressources répertoriées.

Merci WIKIPEDIA 😀

Active Directory gère les relations entre ces différents objets avec des stratégies de domaine, et des règles de sécurité, pour définir qui a droit à quoi.

Cette gestion centralisée s’appuie sur les protocoles :

- LDAP (Lightweight Directory Access Protocol) : pour les services d’annuaires ;

- Kerberos pour l’authentification ;

- DNS pour la résolution des noms.

2- Rôles uniques

Certaines fonctions – on parle de rôles – ne peuvent être attribués chacun qu’à un seul serveur à la fois, qui devient alors le maître d’opérations (Operations master en anglais) pour un ou plusieurs rôles. L’ensemble de ces rôles, appelés en anglais FSMO (pour Flexible Single Master Operations), peuvent donc être répartis sur un ou plusieurs contrôleurs de domaine.

Les rôles FSMO gèrent l’Active Directory. Ils sont au nombre de cinq :

- le maître de schéma : contrôle les modifications effectuées sur le schéma AD ;

- le maître RID (Relative Identifier) : fournit les identifiants uniques aux contrôleurs de domaine ;

- le maître d’attribution de noms de domaine : contrôle l’ajout et la suppression des noms de domaine dans la forêt pour garantir qu’ils restent uniques ;

- le maître d’infrastructure :synchronise les changements entre domaines ;

- l’émulateur PDC : émule un contrôleur NT4 pour les postes clients anciens le nécessitant, il fournit également l’horloge de référence du domaine.

Il n’y a qu’un seul maître de schéma et d’attributions de domaine par forêt. Un seul maître RID, émulateur PDC, et un seul maître d’infrastructure par domaine.

Attention : Si vous migrez d’un serveur 2003 à une version 2008 ou supérieur, assurer vous d’augmenter le niveau fonctionnel du domaine et de la forêt à son niveau maximum ( 2003 en l’occurrence)

3 – Migration des rôles

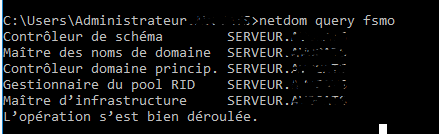

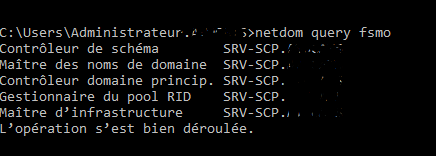

Pour verifier quel est le serveur qui gère vos rôles il faut lancer la commande suivante :

netdom query fsmo

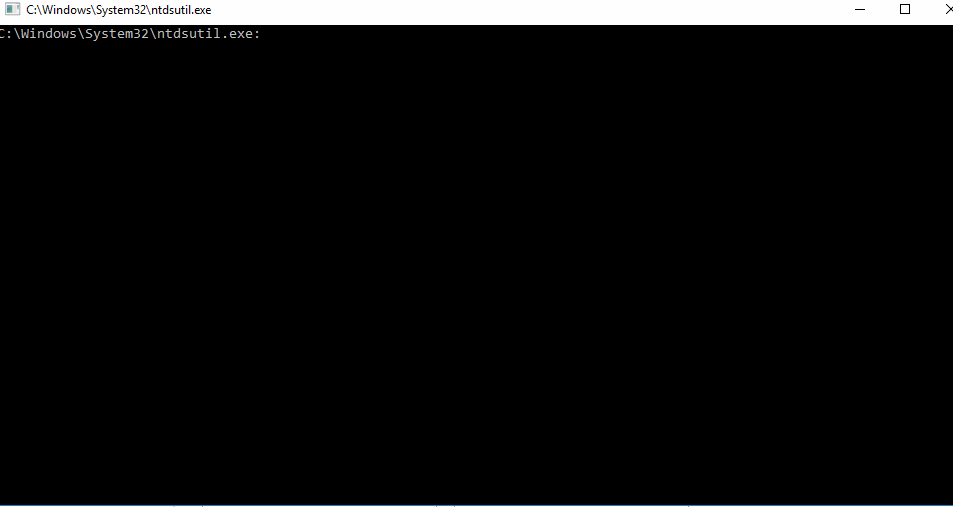

Pour changer de serveur Il suffit d’aller dans Démarrer, Exécuter puis de saisir “ntdsutil.exe“.

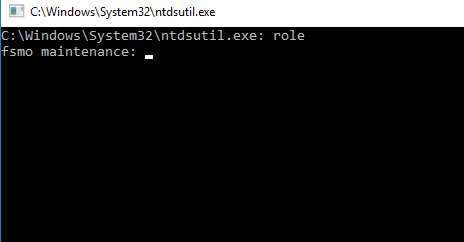

passer en mode fsmo maintenance grâce à la commande suivante :

role

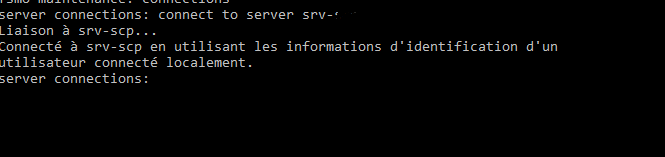

Il faut établir une connexion avec le serveur auquel on veut transférer un ou des rôles. Pour cela, dans le mode « fsmo maintenance », tapez la commande :

connections

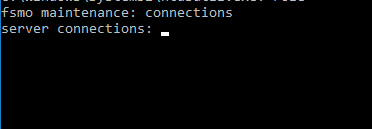

Vous êtes désormais en mode « server connections ». Pour établir la connexion avec le serveur, tapez la commande :

connect to server nom_serveur

Patientez le temps que la connexion s’établie.

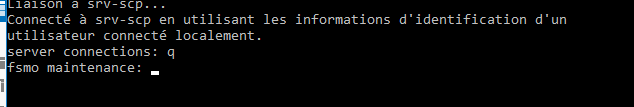

Pour quitter le mode connections et retourner au mode fsmo maintenance, tapez la commande “q

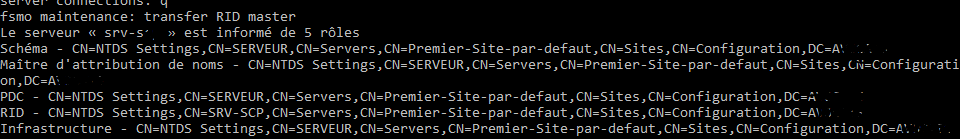

- Transfert du rôle de Maître RID

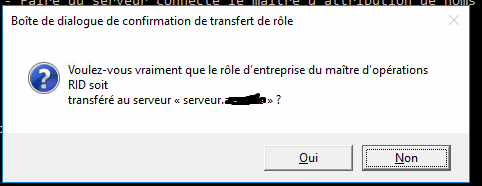

transfer RID master

Une boite de dialogue apparaît pour que vous confirmiez vouloir transférer le rôle sur le serveur avec lequel vous avez établie une connexion. Elle apparaîtra pour le transfert de chacun des rôles.

Le transfert des autres rôles vont se faire de la même manière

- Transfert du rôle de contrôleur de schéma

transfer schema master

- Transfert du rôle de Maître d’infrastructure

transfer infrastructure master

- Transfert du rôle de Maître d’attribution des noms de domaine

transfer domain naming master

-

-

- Ou si ca ne fonctionne pas

-

transfer naming master

- Transfert du rôle d’Émulateur PDC

transfer pdc

Vous pouvez maintenant quitter et vérifier que le transfert s’est bien effectué grâce à la commande netdom query

Vous pouvez aussi utiliser la commande suivante pour vérifier la réplication entre les contrôleurs de domaine

dcdiag